Haotian: ¿Por qué se pudieron recuperar los 15.000 cmETH pirateados por Bybit?

En el reciente incidente de robo de Bybit, el mecanismo de seguridad del protocolo mETH interceptó con éxito 15.000 cmETH y recuperó 42 millones de dólares en pérdidas. Este artículo proporcionará un análisis en profundidad del principio operativo de cmETH y sus tres principales mecanismos de protección de seguridad, y explorará su valor estratégico en el ecosistema Mantle y su papel clave para hacer frente a los ataques de piratas informáticos. Este artículo se deriva de un artículo de investigación de Twitter escrito por Haotian y reimpreso por wublockchain.

(Resumen preliminar: después del caso de robo de Bybit, la billetera multifirma segura suspende el soporte para Ledger: se implementarán comprobaciones de transacciones adicionales y los servicios se restaurarán gradualmente)

(Suplemento de antecedentes: actividad de incentivo mETH: participe en la apuesta Bybit Web3, disfrute del 7% APY y el doble de subsidio de la tarifa de minería)

Bybit divulgado por @SlowMist_Team @evilcos seguridad equipo ayer El informe de análisis de seguimiento de activos robados mencionó que, afortunadamente, @mETHProtocol bloqueó el retiro de una suma de 15,000 cmETH, lo que ahorró una pérdida de $ 42 millones. ¿Muchos amigos deben sentir curiosidad por saber qué está pasando?

El protocolo mETH es una cadena de capa 2 de Mantle que permite a los usuarios generar ingresos nativos al depositar ETH en la capa 2. El protocolo de participación de liquidez lanzado en la red principal de Ethereum es un activo de participación de liquidez con un volumen de depósito acumulativo solo superado por stETH, wBETH y rETH.

Mantle utiliza mETH como núcleo para absorber la liquidez en diferentes cadenas de la capa 2 y una vez se convirtió en el centro interactivo de programación de liquidez de la capa 2. Se puede imaginar lo importante que es mETH para el valor estratégico de la cadena Mantle.

cmETH es un activo vuelto a pignorar de mETH, lo que significa que los usuarios pueden volver a pignorar los activos de mETH en circulación e intercambiarlos por activos de cmETH. En comparación con mETH, aunque cmETH conlleva un riesgo de apalancamiento adicional, se puede extraer en varias actividades de campaña de la capa 2 para obtener su nuevo token de gobernanza de protocolo $COOK.

En resumen, cmETH es un activo de certificado de acciones que circula en la red de capa 2 e interactuará con varios protocolos de capa 2.

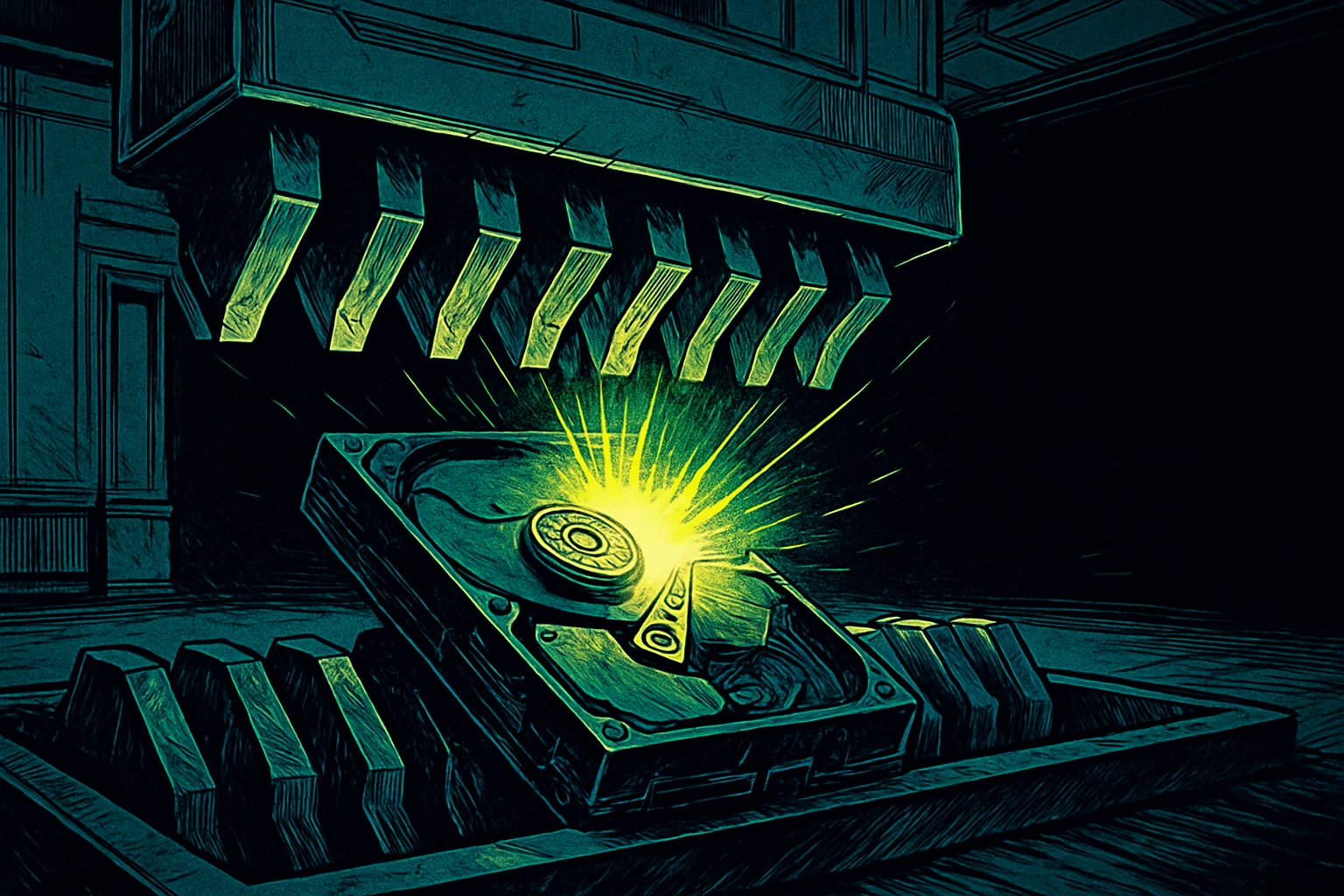

Es precisamente debido a esta compleja lógica de interacción empresarial que el protocolo cmETH ha agregado tres mecanismos de seguridad clave en su diseño:

- El mecanismo de lista negra de direcciones, como su nombre indica, puede incluir rápidamente en la lista negra direcciones marcadas como piratas informáticos para restringir sus transferencias o interacciones con activos cmETH;

- El contrato puede suspenderse temporalmente. En caso de emergencia, el equipo tiene permiso para suspender urgentemente las operaciones de retiro para evitar la circulación de activos sospechosos;

- El mecanismo de retiro retrasado adopta un mecanismo de cola FIFO (primero en entrar, primero en salir). El contrato tiene un retraso de retiro incorporado de hasta 7 días (8 horas en este caso), lo que equivale a un tiempo de procesamiento-respuesta tranquilo, lo que le da al equipo tiempo suficiente para identificar un comportamiento de retiro anormal en la cadena.

Aunque parece que se ha sacrificado cierto grado de descentralización en aras de la seguridad, no olvide que cmETH es un activo vuelto a prometer (apalancado) superpuesto a mETH. Su principal escenario de negocio es utilizarlo como certificado de capital para la minería en varios protocolos DeFi. Su seguridad afectará la seguridad de liquidez general del sistema de cada cadena cruzada y protocolo cruzado.

En esta etapa, dado que es un componente importante del ecosistema de Mantle, es natural realizar algunas consideraciones y diseños de mecanismos de seguridad adicionales para hacer frente a emergencias y ataques de piratas informáticos.

Simplemente no esperaba que este diseño de cmETH no participara en el complejo entorno ecológico combinado de DEX en cadena, sino que tomara la iniciativa al hacer una gran contribución al bloqueo de activos de Bybit.